IPv6 ist kein grundsätzliches Problem, sondern eins, das auftaucht, weil es nicht abgesichert und konfiguriert wird.

- Dadurch entstehen unter Umständen sogenannte Schattennetzwerke, in denen es Kommunikation zwischen Segmenten gibt, obwohl IPv4 untersagt ist.

- Der Router lässt aber eventuell IPv6 zu und damit wird das ganze IPv4 Regelwerk über IPv6 umgangen.

- Ebenfalls gibt es starke Bedenken aus Datenschutz-Sicht, da IPv6 aufgrund der Summe der Adressen eine eindeutige Identifizierung eines Objekts möglich macht.

Das BSI und das CIS (siehe Quellen) haben es auf der Liste der Dinge, die es zu konfigurieren gilt.

Zusätzlich kann es zu anderen seltsamen Phänomenen kommen:

- Die Replikation der Domänencontroller von alten Systemen (z.B. Windows Server 2008 zu Windows Server 2019) wurde nicht gestartet.

- Domänencontroller werden in der MMC als offline dargestellt, obwohl man via RDP damit verbunden ist.

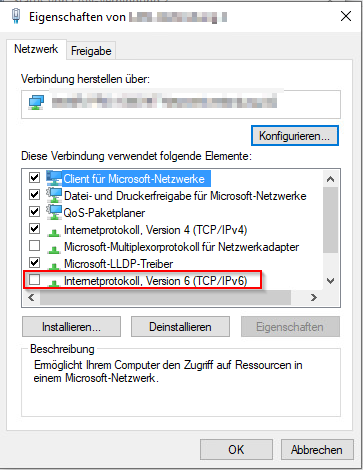

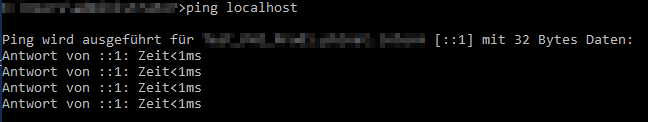

Man kann auf der Netzwerkarte die Verwendung von IPv6 deaktivieren, aber der IPv6 Stack bleibt trotzdem intern aktiv, was ein „ping localhost“ zeigt.

Am besten schaltet man IPv6 über die Registry aus (Artikel von Microsoft: Guidance for configuring IPv6 in Windows for advanced users)

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip6\Parameters\DisabledComponents= 0xFF (REG_DWORD)

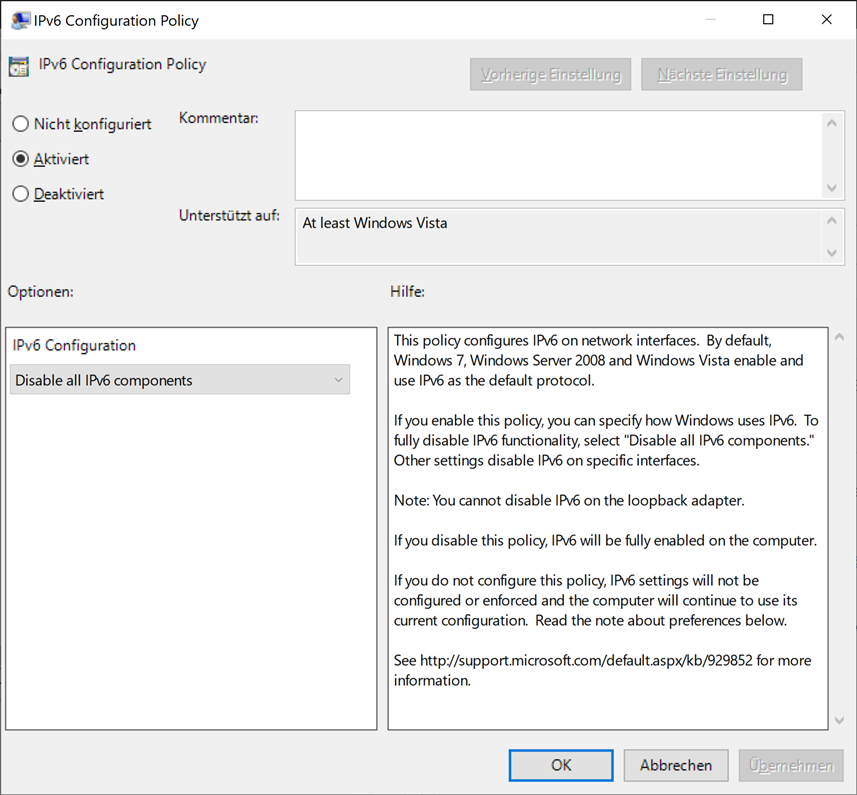

Der beste Weg ist allerdings, das ganze über eine Gruppenrichtlinie in der AD zu regeln. Dazu gibt es fertiges ADMx-Set (siehe How to Configure IPv6 Using Group Policy)

Dazu lädt man die ZIP-Datei hier runter: IPv6Configuration.zip

Dann kopiert man die Dateien wie folgt auf dem Domänencontroller

- IPv6Configuration.admx in den Pfad %SYSTEMROOT%\PolicyDefinitions

- IPv6Configuration.adml in den Pfad %SYSTEMROOT&\PolicyDefinitions\en-US (en-US durch die eigene Sprache ersetzen, also z.B. de-DE)

Damit die GPO auch wirksam wird, muss man den Rechner neu starten, ein „gpupdate /force“ reicht leider nicht.

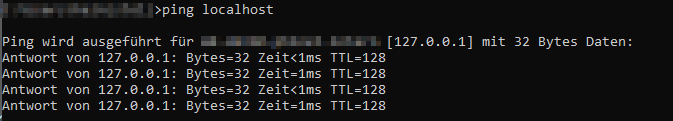

Danach sieht der „ping localhost“ so aus:

Quellen:

0 Kommentare